摘要:国际顶级学术会议ACM CCS 2020录用了一篇关于HTTPS劫持攻击的论文,该论文证实了一种由共享证书导致的Web PKI生态缺陷问题,并通过对流行网站的大规模实证分析,发现国内外多个知名厂商的主流应用可能受到此类攻击的威胁,包括了在线支付、第三方登录、邮件服务和文件下载等。针对这种攻击威胁,论文进一步提出了相应的防御方案。

日前,奇安信技术研究院郑晓峰、张明明与清华大学、复旦大学、德州大学学者合作完成的基于共享TLS证书的HTTPS劫持攻击的学术论文被国际顶级学术会议ACM CCS 2020录用。ACM CCS是世界网络和系统安全领域四大顶级学术会议之一,过去五年的平均录用率为17.6%。该会议录用的论文具有明确的应用背景,实践性特色鲜明,许多研究获得了国内外产业界的支持。

郑晓峰、张明明等人被录用的论文题为《最熟悉的陌生人——针对HTTPS上下文混淆攻击的实证研究(Talking with Familiar Strangers: An Empirical Study on HTTPS Context Confusion Attacks)》。该研究表明,利用共享证书导致的Web PKI生态缺陷,攻击者可以绕过HTTPS的相关安全防护,破坏HTTPS通信过程的安全性。针对这类新型的攻击方法,研究者对国内外主流网站展开了测量与实证分析,发现很多流行应用可被劫持,包括在线支付、第三方登录、邮件服务和文件下载等。

HTTPS是为保护“端到端”安全通信而设计的协议,用于保护数据的隐私性、完整性和可靠性。近年来,HTTPS已越来越多地部署于各类网站,例如银行、电子商务平台等,是当前互联网的基石。而此项研究证实了Web PKI与HTTPS加密通信的又一个严重的安全威胁,并提出了针对此类攻击的缓解方案,得到了学术专家和厂商的认可。目前,研究者已经将发现的漏洞报告给受影响的厂商,并提出了降低风险的解决方案。

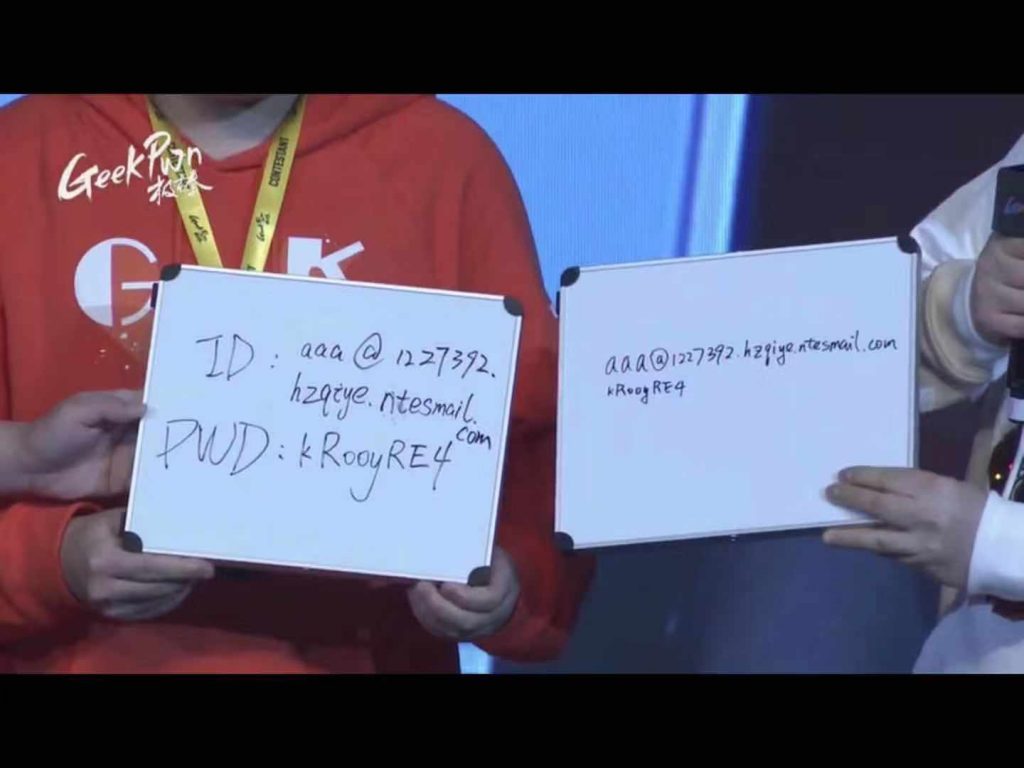

据悉,该研究团队曾携带初期成果参加极棒(GeekPwn)2019国际安全极客大赛,斩获 15万元大奖。当时在现场观众参与和见证下,成功劫持了HTTPS环境下的二维码应用下载和企业邮箱登录过程。

此前,郑晓峰、张明明等研究人员已经有多项成果发表在USENIX Security、ACM CCS、Security & Privacy和NDSS,并获得过2016年NDSS杰出论文奖,促使Google、Cloudflare等世界知名厂商多次修补相关产品,国际互联网标准组织IETF多次修改Web安全、CDN安全等相关技术标准,在DNS安全和Web安全领域的学术界和工业界都有重要的影响力。

奇安信技术研究院是专注于网络空间安全相关技术的研究机构,聚焦网络空间安全领域基础性或前沿性的研究课题,结合国家和社会的实际需求,开展创新性和实践性的技术研究。研究院在路由、DNS、Web和PKI等互联网基础设施领域有多年的研究基础,并建立了互联网基础数据安全平台。

奇安信技术研究院成员多数来自清华大学、中国科学院等知名研究机构,有多年的学术研究背景,结合奇安信集团在工程能力和安全大数据的优势,研究成果广泛应用于企业和政府等部门的安全产品和信息系统。研究院与国内外众多著名的研究机构和学者有紧密的合作,包括清华大学、北京大学、中国科学院、上海交通大学、山东大学、哈尔滨工业大学等。

目前奇安信技术研究院正提供安全研究员、安全开发工程师等工作岗位(含实习),有意加入请联系:research@qianxin.com